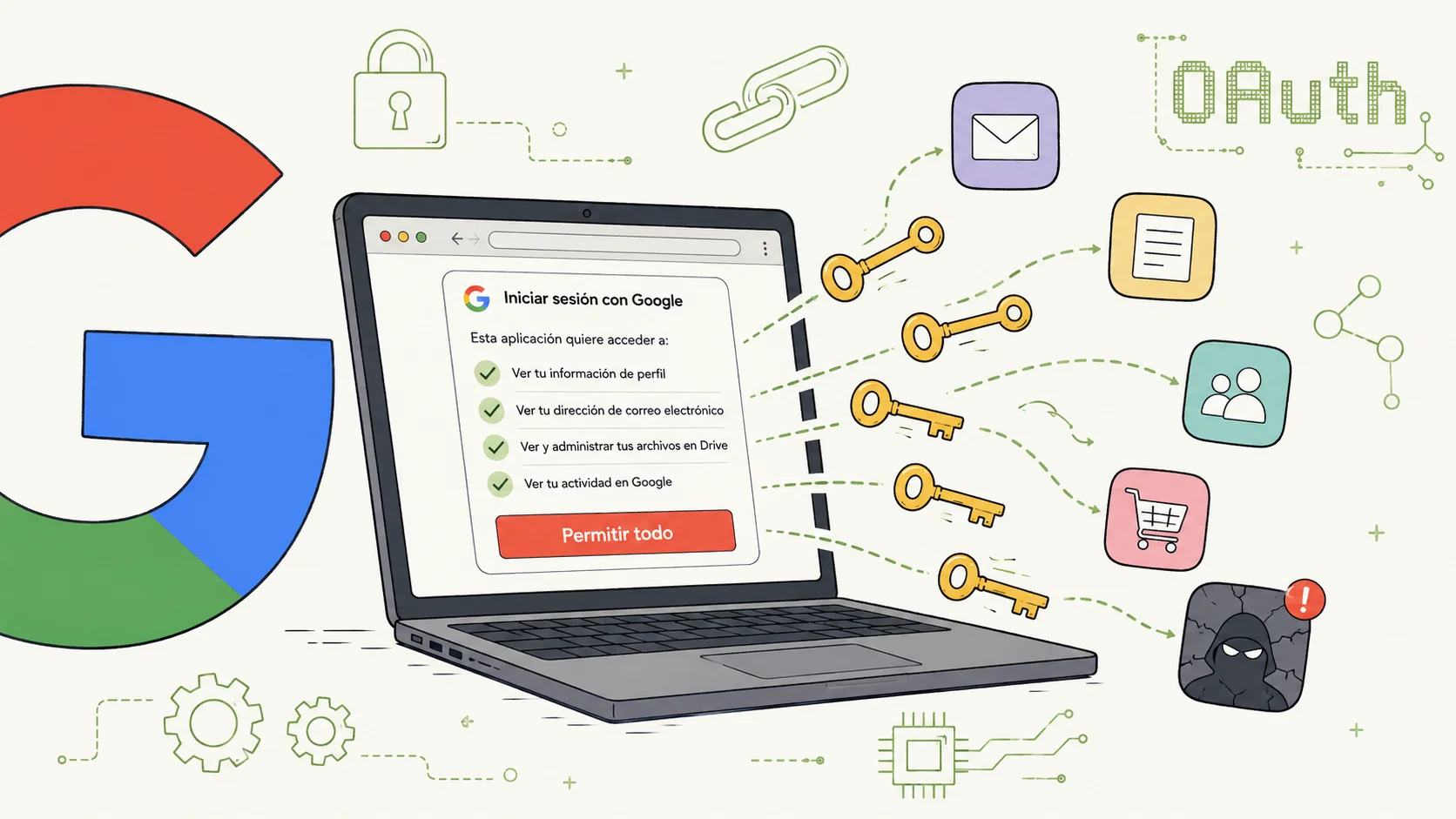

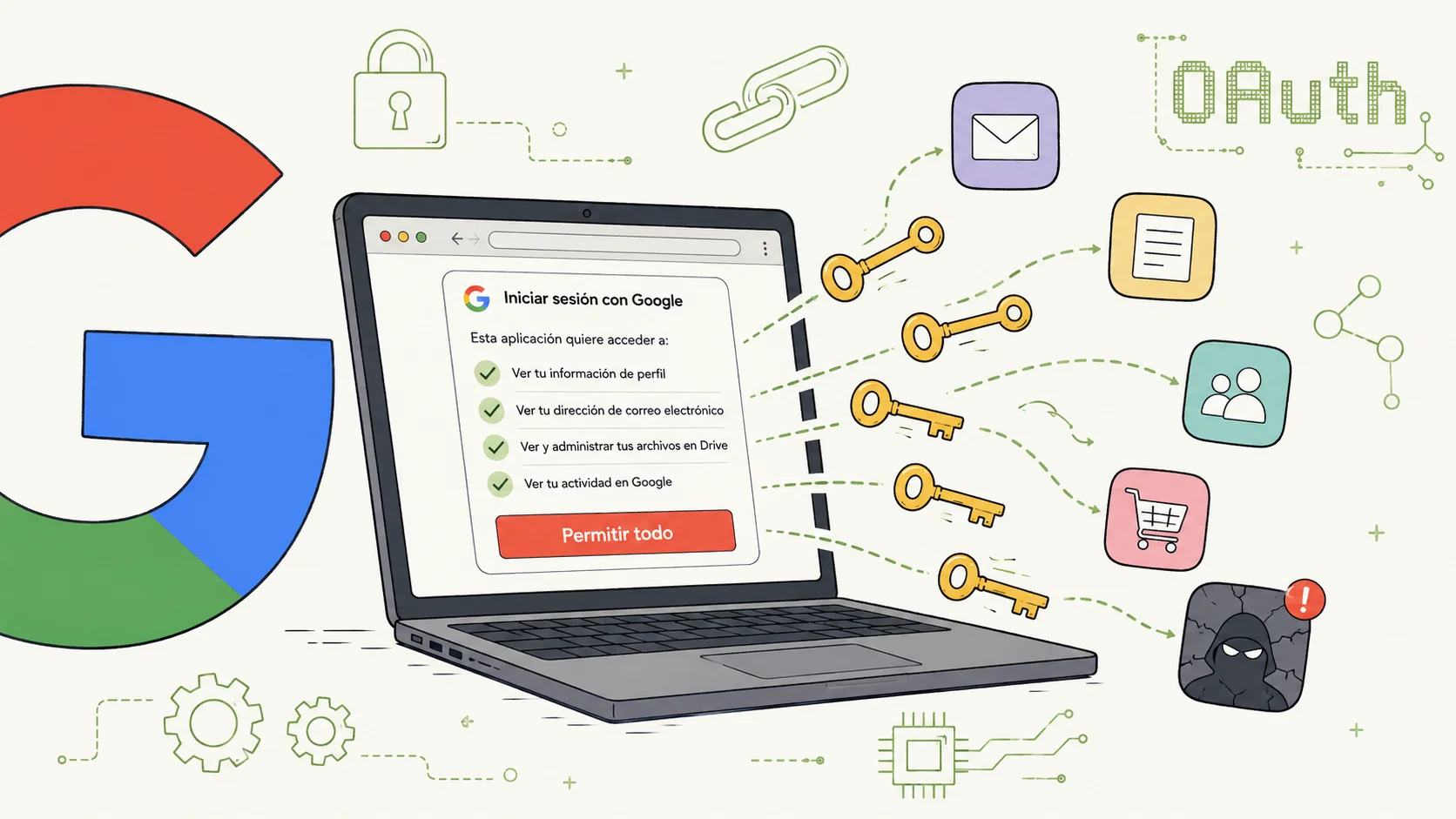

El botón "Iniciar sesión con Google" que le costó 2 millones de dólares a una empresa

El caso Vercel: cómo un OAuth de Google con permisos amplios derivó en una brecha de 2 millones. Qué revisar hoy en tu cuenta y en tu empresa.

Acompaño a organizaciones del interior argentino a transformar su tecnología de centro de costo impredecible en activo estratégico. Sin humo, sin modas, sin dependencias. Con claridad, estructura y resultados.

"Transformo con método, inspiro con propósito."

Estas situaciones se repiten en organizaciones de todo el interior. No son excepciones; son la norma cuando la tecnología crece más rápido que la capacidad de gestionarla.

El equipo técnico vive en modo reactivo. No hay tiempo para planificar, prevenir ni evolucionar. Cada semana trae una urgencia nueva y las iniciativas estratégicas quedan siempre para "después".

Las decisiones tecnológicas se toman con intuición en lugar de criterio. IT pide inversiones que nadie entiende, el directorio no puede evaluar si son necesarias, y la brecha de comunicación crece.

Servidores que llevan años sin actualización, backups sin validar, puntos únicos de fallo que nadie documentó. La operación funciona, pero sobre cimientos que no resisten un tropezón.

Proveedores que controlan accesos críticos, credenciales que no están en la empresa, conocimiento que vive fuera de la organización. Si ese proveedor mañana no está, ¿qué pasa?

"No apago incendios: construyo sistemas que no se incendian." — Raúl Dedominici

Cada empresa tiene una realidad distinta. No ofrezco paquetes genéricos: ofrezco modelos pensados para resolver situaciones concretas. La estructura se adapta; la rigurosidad no.

Expertise operativo en infraestructura crítica

Para organizaciones que ya tienen equipo técnico pero necesitan senioridad de respaldo en plataformas críticas. Gestión hands-on, soporte 24/7 y representación técnica independiente.

CTO externo · Referente técnico ante directorio

Para organizaciones sin referente técnico senior. Funciono como puente entre el directorio y la tecnología: traduzco complejidad en claridad, ordeno prioridades y construyo capacidades internas.

Rediseño integral · Datacenter · Continuidad operativa

Proyectos estructurados en etapas para modernizar infraestructura tecnológica. Desde el diagnóstico hasta la implementación validada, con documentación completa y transferencia de conocimiento.

Gobernanza · Reorganización · Autonomía institucional

Para organizaciones que necesitan transformar su área de tecnología de soporte informal a función institucional. Relevamiento profundo, plan de acción y acompañamiento en la implementación.

Analítica · Automatización · Conocimiento interno

Para organizaciones que quieren incorporar inteligencia artificial sin comprometer el control de su información. Implemento soluciones on-premise que procesan datos internos con modelos propios, sin dependencia de plataformas externas ni exposición de información sensible.

Cada intervención sigue una secuencia probada. No hay atajos, pero tampoco pasos innecesarios. Cada etapa entrega valor por sí misma y construye sobre la anterior.

Relevamiento completo de infraestructura, datos, procesos, equipo y proveedores. Antes de proponer, necesito entender con precisión qué hay y qué falta.

Resolver lo urgente con criterio. Cerrar vulnerabilidades críticas, ordenar lo que ya existe y recuperar el control operativo sobre lo esencial.

Arquitectura propuesta con alternativas comparadas, presupuesto priorizado y un plan ejecutable a 12 meses. Decisiones informadas, no improvisación.

Implementación supervisada, transferencia de conocimiento, gestión de proveedores y mejora constante. La tecnología evoluciona; el acompañamiento también.

Un método se demuestra con hechos, no con títulos. Así se ve por dentro lo que hago cuando entro a trabajar con una organización.

No mando un formulario. Me siento con cada persona del equipo técnico, uno por uno. Después me reúno con cada proveedor que toca la infraestructura. El resultado es un mapa completo de lo que tenés, qué riesgos enfrentás, y dónde están los puntos ciegos.

Un relevamiento de 2 semanas reveló que la totalidad de la infraestructura crítica estaba bajo control exclusivo de terceros, sin una sola credencial administrativa en manos de la organización.

No represento al vendedor — te represento a vos. Analizo propuestas con ojos técnicos y económicos. Te digo si tiene sentido, si estás pagando lo justo, si hay mejores alternativas. Cuando hay que negociar, negocio desde tu posición.

La reorganización de la relación con proveedores no implicó reemplazarlos. Lo que cambió fue el modelo: de depender de ellos a coordinarlos institucionalmente, con protocolos claros y supervisión técnica.

Muchas empresas tienen exposición legal real por cómo gestionan sus datos. Ley 25.326, software sin licenciar, backups sin validar. Identifico riesgos normativos y los documento para que el directorio decida informado.

En una auditoría, identifiqué que el servidor de datos sensibles estaba en una PC de escritorio sin protección, con backup a un servicio cloud sin cifrado. La organización no era consciente de la exposición legal.

No necesitás comprometerte a un proyecto completo. Mis intervenciones están diseñadas en fases independientes: el diagnóstico tiene valor propio, el diseño entrega alternativas con ROI, y la implementación se ejecuta solo cuando hay claridad total.

Un proyecto de modernización de datacenter se estructuró en 3 etapas: relevamiento (4 semanas), diseño con escenarios comparados (6 semanas), e implementación supervisada. Punto de decisión en cada transición.

No uso plataformas externas para procesar datos sensibles. Cada solución de IA que implemento corre sobre infraestructura propia del cliente, con modelos locales y sin dependencia de terceros. Vos decidís qué se procesa, dónde se almacena y quién accede.

Una empresa quería automatizar consultas sobre su documentación interna. La solución se implementó íntegramente on-premise: modelo local, base de conocimiento privada, sin que un solo documento pasara por servidores externos.

"La tecnología sin estrategia es ruido. La estrategia sin ejecución es ilusión. Construyo el puente entre ambas." — Raúl Dedominici

No prometo transformaciones abstractas. Trabajo con indicadores concretos que se miden desde el día uno y se revisan con el directorio y el equipo técnico.

Trabajo con realidades operativas muy distintas. Lo que las une es la misma necesidad: claridad, control y evolución tecnológica con criterio.

Equipo técnico que necesitaba expertise senior en virtualización, gestión de vulnerabilidades y representación ante proveedores. Partnership de largo plazo con evolución del modelo de soporte.

Directorio tomando decisiones tecnológicas sin criterio técnico. Necesitaban un referente que traduzca entre negocio y tecnología, ordene prioridades y diseñe infraestructura.

100% de la infraestructura crítica administrada por externos, sin credenciales institucionales. Plan de profesionalización para recuperar autonomía y cumplir normativa.

No empecé con tecnología porque soñaba con servidores. Empecé porque viví demasiadas veces lo que pasa cuando la operación de una empresa queda en manos del azar: cuando se cae todo y nadie sabe por qué, cuando el directorio mira al área IT como un gasto.

Durante más de 20 años, acompañé a empresas de manufactura, logística, agroindustria y servicios esenciales en la transformación de su infraestructura tecnológica. Sé lo que es construir sin capital, sin contactos, sin gurús alrededor. Solo criterio, horas y método.

"Mi misión es simple: que ninguna empresa pierda dinero por falta de criterio en TI."

Hoy hay directorios que duermen tranquilos porque su tecnología dejó de ser impredecible. Y hay equipos técnicos que pueden hacer su trabajo con claridad, sin apagar incendios cada dos horas.

Más de dos décadas trabajando con organizaciones del interior argentino me enseñaron algo que no se aprende en certificaciones: que la mejor solución no es la más moderna, sino la que tu equipo puede sostener y hacer evolucionar.

Conozco la realidad de operar con equipos chicos, presupuestos ajustados y la presión de que todo funcione siempre. No vengo de una consultora de Buenos Aires a decirte lo que tenés que hacer. Vengo de tu mismo contexto, con la experiencia de haberlo resuelto muchas veces.

Soy independiente. No represento marcas ni vendo productos. Evalúo objetivamente qué necesitás, defiendo tus intereses frente a proveedores, y si tu proveedor actual hace buen trabajo, lo digo. Esa independencia es mi activo más valioso.

No vendo productos ni represento marcas. Mis recomendaciones se basan en lo que necesitás, no en lo que me conviene.

No dependés de una sola persona. Mi equipo garantiza continuidad, respuesta y expertise complementario.

Todo el conocimiento, documentación y procesos quedan en tu empresa. No genero dependencia; genero capacidad.

Interior argentino, equipos chicos, operación crítica. Entiendo tu realidad porque es la misma en la que trabajo hace más de 20 años.

Evaluación trimestral de resultados. Si no ves valor, podés discontinuar sin penalidad. La confianza se construye con hechos.

Reflexiones, guías prácticas y criterio técnico para tomar mejores decisiones en tecnología.

El caso Vercel: cómo un OAuth de Google con permisos amplios derivó en una brecha de 2 millones. Qué revisar hoy en tu cuenta y en tu empresa.

Google Chrome descargó un modelo de IA de 4 GB (Gemini Nano) en tu computadora sin avisarte, y lo vuelve a bajar si lo borrás. Te explico qué es, por qué te pasó y cómo eliminarlo paso a paso en Windows, Mac y Linux.

El verdadero costo de salir de VMware. Nutanix, Verge.io, Proxmox, Hyper-V, HPE y Dell comparados — y las cuatro preguntas que conviene hacerse antes de migrar.

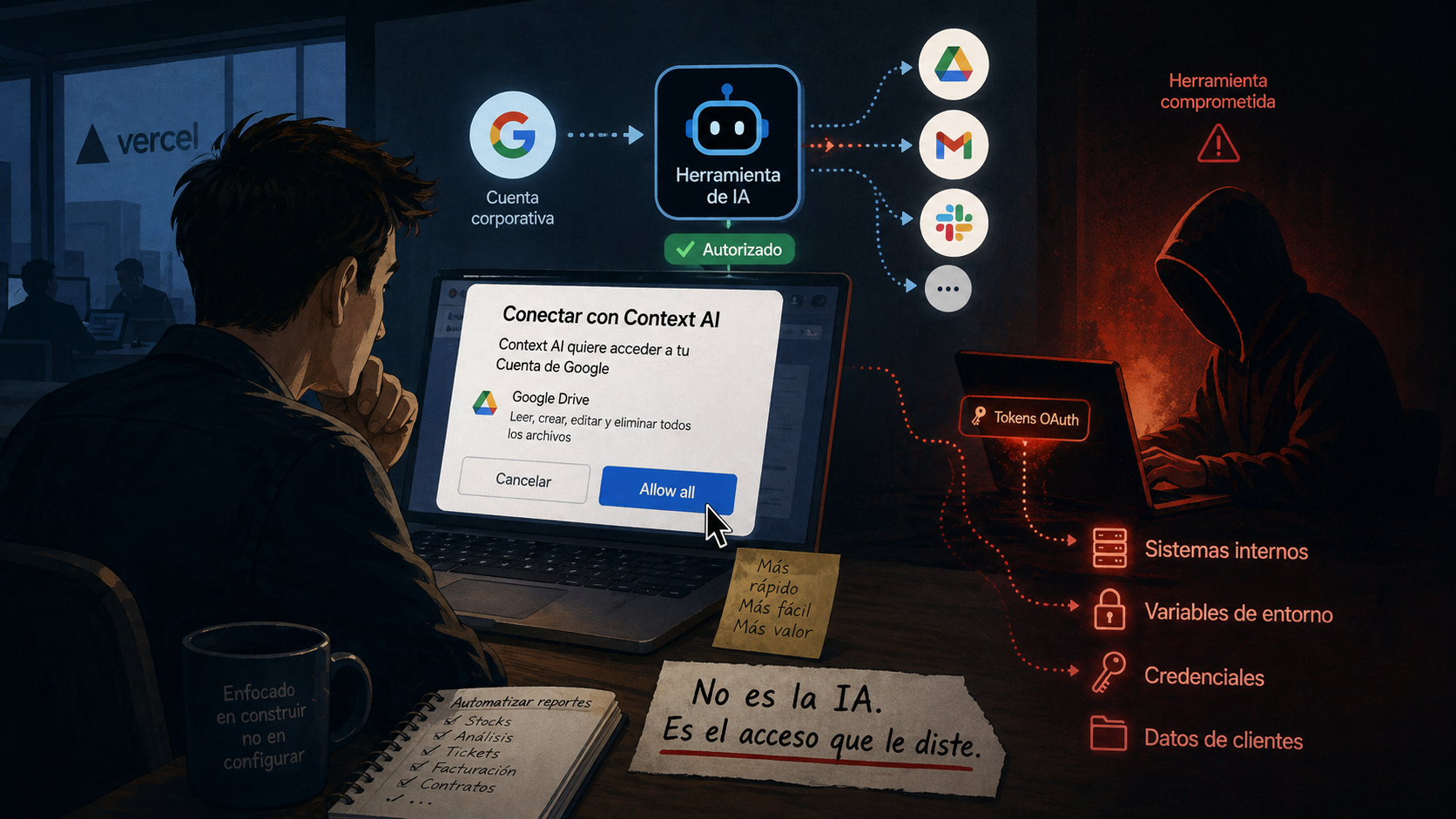

Cuando un empleado de Vercel autorizó una herramienta de inteligencia artificial para que accediera a su cuenta corporativa de Google, no estaba tomando una decisión de seguridad. Estaba siguiendo un paso de configuración. Esa diferencia — entre lo que la interfaz comunica y lo que el acceso realmente habilita — es el error conceptual que hizo posible el incidente. Y no ocurre solo en empresas de tecnología: ocurre cada vez que una organización le entrega a una herramienta de IA su información financiera, sus contratos, su operación real, a cambio de un informe que llega más rápido. La información que se sube no desaparece cuando se cierra la pantalla. Y el problema, cuando llega, no llega como un hackeo. Llega como una decisión de la competencia que no se entiende de dónde salió.

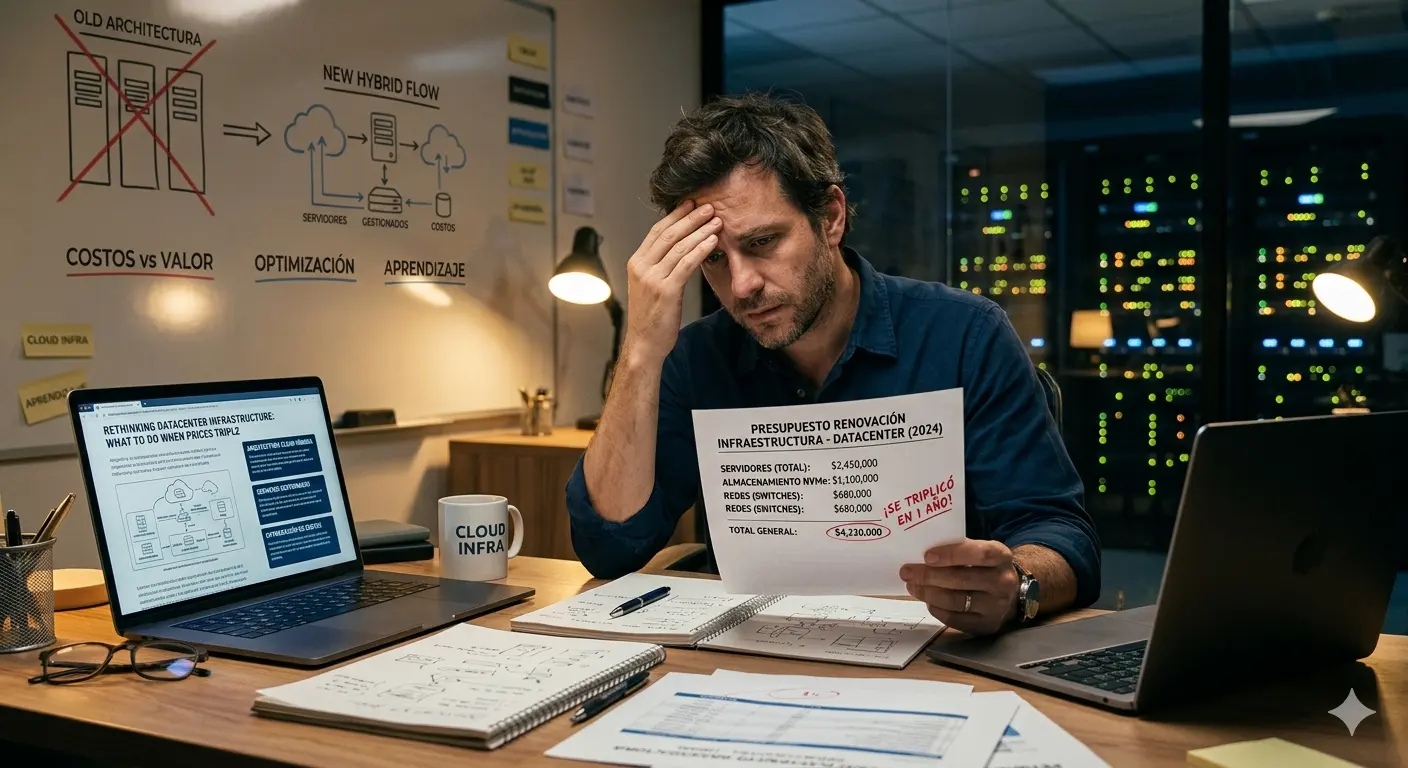

Los precios de hardware de datacenter se triplicaron en un año. Me llegó un presupuesto que no tenía forma de justificar frente a ningún cliente, y tuve que sentarme a repensar todo lo que creía saber sobre cómo ayudar a una empresa a renovar su infraestructura. Esto es lo que aprendí.

Las empresas están conectando AI agents a sus sistemas sin reconocer el riesgo: cuando tienen acceso a la infraestructura, dejan de ser herramientas y se vuelven insiders.

Una entrevista a un histórico constructor de autos argentinos disparó una reflexión inesperada sobre el mundo IT. A partir de una analogía simple, este artículo analiza una dinámica muy presente en muchas organizaciones: la tendencia a confiar primero en el experto externo antes que en el conocimiento del propio equipo. Con ejemplos reales de infraestructura crítica, plantea una pregunta incómoda pero necesaria: ¿cuántas veces el problema no es técnico, sino de a quién estamos dispuestos a escuchar?

Active Directory sigue siendo la base de identidad en muchas medianas empresas, especialmente en el contexto argentino, y por qué el verdadero problema no es on-prem versus cloud, sino el diseño de identidad y la implementación real de MFA. El artículo cuestiona el discurso “cloud-first” automático, advierte sobre los riesgos del híbrido mal diseñado y plantea que la seguridad no depende del logo elegido, sino de una arquitectura de identidad coherente, predecible y gobernada con criterio.

Una reflexión porsonal sobre cómo abordar el dilema VMware–Proxmox sin caer en decisiones impulsivas. Propongo dejar de pensar en términos binarios y diseñar una transición estratégica, segmentando cargas según criticidad, manteniendo estable el ecosistema de backup y permitiendo que el equipo interno desarrolle capacidades sin poner en riesgo la operación. No se trata de elegir una herramienta, sino de gestionar el cambio con criterio.